now we can construct the fill the rail matrix String decryptRailFence(string cipher, int key) and returns the original text after decryption This function receives cipher-text and key now we can construct the cipher using the rail matrix find the next row using direction flag filling the rail matrix to distinguish filled create the matrix to cipher plain text String encryptRailFence(string text, int key) C++ program to illustrate Rail Fence Cipher Vous trouverez ci-dessous un programme pour chiffrer/déchiffrer le message en utilisant l’algorithme ci-dessus. Par conséquent, la matrice d’origine sera de 3*13, marquant maintenant les endroits avec du texte comme ‘*’ nous obtenons

#Rail fence cipher program code code#

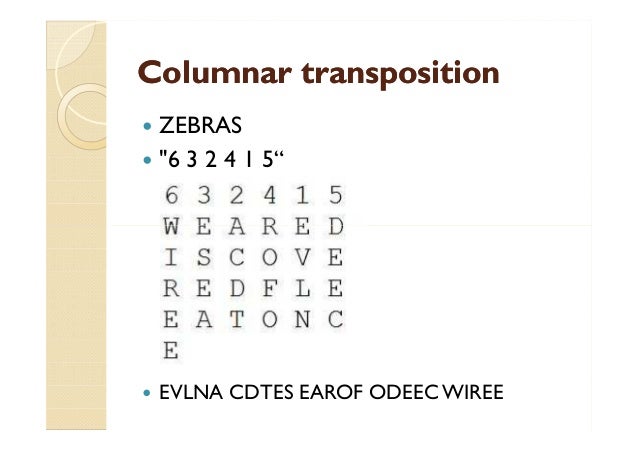

The program code for the basic implementation of columnar transposition technique gives the following output − Using the function split_len(), we can split the plain text characters, which can be placed in columnar or row format.Įncode method helps to create cipher text with key specifying the number of columns and prints the cipher text by reading characters through each column. Int(val): num for num, val in enumerate(key)įor part in split_len(plaintext, len(key)): Return for i in range(0, len(seq), length)] The following program code demonstrates the basic implementation of columnar transposition technique − Now, the receiver has to use the same table to decrypt the cipher text to plain text. The plain text characters are placed horizontally and the cipher text is created with vertical format as : holewdlo lr. The cipher is written vertically, which creates an entirely different cipher text.Ĭonsider the plain text hello world, and let us apply the simple columnar transposition technique as shown below ExampleĪ simple example for a transposition cipher is columnar transposition cipher where each character in the plain text is written horizontally with specified alphabet width. In this process, the actual plain text alphabets are not included. Transposition Cipher is a cryptographic algorithm where the order of alphabets in the plaintext is rearranged to form a cipher text. Decryption of Simple Substitution Cipher.

0 kommentar(er)

0 kommentar(er)